Kampagne soll weltweit mehr als 60.000 manipulierte mobile Android-Apps ausspielen

Manipulierte oder gecrackte Apps sind bei Hackern beliebt, um mobile Geräte zu nutzen. Experten haben kürzlich eine langanhaltende Kampagne entdeckt, bei der vermeintlich vertrauenswürdige Apps zur Verbreitung von Adware genutzt wurden. Diese Apps könnten jedoch auch andere Malware wie Ransomware installieren. Mobile Abwehrapps können das Anzeigen von Adware verhindern, indem sie bösartiges Verhalten erkennen und den Benutzer zur Deinstallation auffordern.

Die Sicherheitsforscher der Bitdefender Labs haben eine besorgniserregende Kampagne aufgedeckt, die gefälschte Apps zum Ziel hatte und seit mehr als sechs Monaten aktiv war. Bei dieser ausgeklügelten Operation nutzten die Angreifer gecrackte oder modifizierte Versionen beliebter Apps oder Game Assets, um mobile Geräte zu infiltrieren und für ihre Zwecke zu nutzen.

Die gefälschten Apps waren äußerst raffiniert getarnt und boten eine Vielzahl verlockender Inhalte an, darunter gecrackte Spiele, Utility Apps wie Wetterdienste oder pdf-Betrachter, gefälschte Sicherheitsprogramme, freigeschaltete Funktionen für Spiele, freie VPN-Dienste, Fake-Video-Konten sowie gefälschte Versionen von beliebten Apps wie Netflix, YouTube und TikTok. Die Verbreitung erfolgte jedoch nicht über den offiziellen Google Play Store.

Opfer dieser Kampagne waren insbesondere Nutzer, die nach gecrackten oder modifizierten Apps suchten oder in inoffiziellen Kanälen nach gesuchten Spiel-Assets suchten. Sobald ein Nutzer auf eine gefälschte App stieß, wurde er auf eine Adware- oder Malware-Seite weitergeleitet. Obwohl der Nutzer der Installation der App zustimmen musste, begann die App anschließend, sich geschickt zu tarnen.

Die Malware-App umging die Schutzmechanismen von Google und konnte ihr Icon verbergen, sodass sie für den Nutzer unsichtbar blieb. Dadurch wurde die Deinstallation erschwert. Zusätzlich wurde die App immer am Ende der App-Auflistungen aufgeführt, um ihre Präsenz weiter zu verbergen.

Ein weiterer trickreicher Aspekt der Malware war ihre verzögerte Aktivierung. Nach der Installation blieb die App für die ersten zwei Stunden inaktiv und registrierte sich erst, wenn das Gerät neu gestartet oder der Bildschirm entsperrt wurde. Dadurch konnte sie den Blicken der IT-Abwehr entgehen.

Die Malware-App nutzte auch eine effiziente Verschlüsselungstechnik, um Schadinhalte zu laden. Mithilfe eines effektiven Packers und eines SQLcipher-Pakets wurden alle gespeicherten Daten verschlüsselt, um ihre Sichtbarkeit zu verhindern.

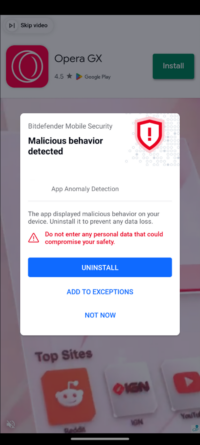

Sobald das infizierte Smartphone entsperrt wurde, erhielt die App Anweisungen von einem Server, um Adware-Anzeigen über den gesamten Bildschirm anzuzeigen. Dies wurde mithilfe einer Adware Library erreicht. Eine mobile Sicherheitslösung konnte entweder die Anzeige blockieren oder den Nutzer auf das anomale Verhalten der App hinweisen und zur Deinstallation auffordern.

Um sich vor solchen Angriffen zu schützen, ist es entscheidend, eine zuverlässige Mobile-Security-Lösung zu verwenden, die anomales App-Verhalten erkennt. Anwender sollten Apps nur aus vertrauenswürdigen Quellen herunterladen und auf verdächtige Rückmeldungen während des Download-Prozesses achten.

Den kompletten Report mit weiteren Informationen gibt es hier.

Newsletter Abonnieren

Abonnieren Sie jetzt IT-SICHERHEIT News und erhalten Sie alle 14 Tage aktuelle News, Fachbeiträge, exklusive Einladungen zu kostenlosen Webinaren und hilfreiche Downloads.