Wie Unternehmen ihre Lieferketten vor IT-Angriffen schützen können

Attacken wie die auf SolarWinds, bei der der Update-Server mit der Schadsoftware Sunburst verseucht wurde, oder der Angriff auf Kasey im Juli 2021 mit der Malware REvil, in deren Folge Kassensysteme mehrerer Firmen weltweit betroffen waren, zeigen, dass die Angriffe hoch komplex und zielgerichtet sind.

Bei Angriffen auf eine Lieferkette arbeiten sich die Akteure gerne über die Zulieferer zum eigentlichen Ziel vor. Damit ist oft die komplette Lieferkette betroffen und muss effizient abgesichert werden.

Angriffe auf Lieferketten sind ein Trend, der bereits seit einigen Jahren anhält. Attacken wie die auf SolarWinds, bei der der Update-Server mit der Schadsoftware Sunburst verseucht wurde, oder der Angriff auf Kasey im Juli 2021 mit der Malware REvil, in deren Folge Kassensysteme mehrerer Firmen weltweit betroffen waren, zeigen, dass die Angriffe hoch komplex und zielgerichtet sind. Cyberkriminelle verschleiern ihre Spuren dabei oft so geschickt, dass kaum auszumachen ist, woher Angriffe kamen oder was ihr eigentliches Ziel war.

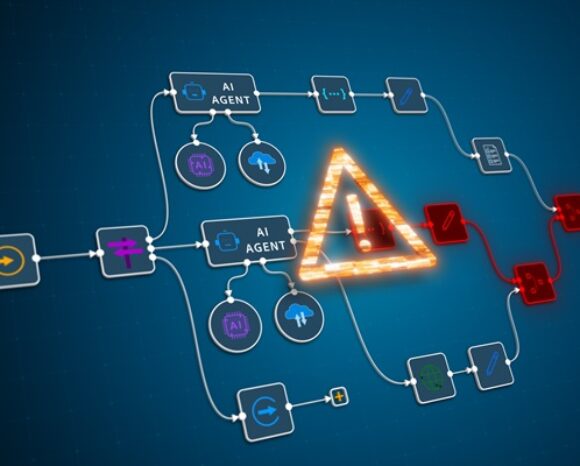

„Angriffe auf Lieferketten sind ein interessanter Mix aus Komplexität und Bekanntem: Zwar planen die Kriminellen Lieferkettenangriffe langsam, da die Materie komplex ist. Die angewandten Methoden jedoch sind eher einfacher Natur. So nutzen die Kriminellen beispielsweise Schwachstellen in Software, Firmware oder Open Source-Komponenten, Phishing, Malware und sogar gestohlene oder kompromittierte Zertifikate“, so Patrycja Schrenk, Geschäftsführerin der PSW GROUP. Immerhin: Sicherheitsforschende arbeiten an Lösungen, die die Supply Chain Security stärken können. Einen Vorstoß in diese Richtung gelang beispielsweise GitHub: Mit einer neuen Action und dazugehöriger API möchte GitHub verhindern, dass Sicherheitslücken in der Lieferkette ihren Weg in GitHub-Code finden.

Fünf Schritte zu mehr Supply Chain Security

Aber auch jedes Unternehmen kann etwas dafür tun, Angriffe auf seine Lieferketten zu vermeiden. Wer ganzheitlich denkt und Zulieferer sowie Prozessbeteiligte einbezieht, hat den ersten Schritt getan. „Der Schutz der eigenen Organisation beginnt bei der Prüfung der Lieferkette bezüglich Software, Hardware und Update-Status. Es soll Organisationen geben, die sich überhaupt nicht darüber bewusst sind, was von wem bezogen wird“, mahnt Schrenk. Die IT-Sicherheitsexpertin gibt Tipps, wie es danach weitergeht: „Mein Rat ist vielleicht nicht besonders originell, aber tatsächlich besteht der nächste Schritt darin, jedes einzelne Gerät mit Internetzugang zu schützen“.

Verschiedene Studien zeigen, dass das Budget, welches in Cybersicherheit investiert wird, von Jahr zu Jahr steigt. Auch Unternehmen müssen ein Bewusstsein dafür schaffen, in Cyberabwehr zu investieren und entsprechendes Budget für technische und organisatorische Maßnahmen bereitstellen. „Sicherheitskompetenz, ein entsprechendes Sicherheitsbudget und die Nutzung aktueller Technologien sind mehr als sinnvoll. Jeder kann so in gewissem Maße mitentscheiden, inwieweit er oder sie Cyberkriminellen zum Opfer fällt. Schon der Verzicht auf Programme, bei denen bekannt ist, dass sie für die Verteilung von Malware missbraucht werden, ist eine wichtige Maßnahme. Wer beispielsweise den CCleaner nutzt, sollte sich für eine der vielen sauberen Versionen entscheiden“, so Patrycja Schrenk.

Mit Phishing, Malware oder der Ausnutzung von Schwachstellen in der IT-Infrastruktur sind die Methoden der Cyberkriminellen für ihre Angriffen auf Lieferketten nicht neu. „Treffen können sie damit jeden im Unternehmen: Von der Assistenz bis zur Geschäftsführung ist niemand vor derartigen Angriffen gefeit. Deshalb müssen auch alle Mitarbeitenden mit Wissen rund um IT-Sicherheit ausgestattet werden, damit vorhandene Technik sicher genutzt wird, und Angriffe wie Phishing oder Social Engeneering weitgehend ausgeschlossen werden. Das gelingt mit Awareness-Maßnahmen. In Schulungen lernen Mitarbeitende mögliche Angriffsszenarien kennen und erfahren, wie sie darauf reagieren können“, rät Schrenk.

Sich jedoch nur einen einmaligen Überblick zu verschaffen, genügt nicht. Nicht nur die eigene Systemlandschaft sollte überwacht werden, sondern auch die der gesamten Lieferkette – also auch die der Partner. Und nur, weil ein Unternehmen beispielsweise Spezialist im Automotive-Bereich ist, bedeutet es nicht, gleichzeitig auch über ausreichend Fachwissen über Informations- und IT-Sicherheit zu haben. „Deshalb sollte sich niemand scheuen, sich die notwendige Expertise einfach ins Haus zu holen und die Unterstützung oder Beratung von Cybersecurity-Experten in Anspruch zu nehmen“, so Patrycja Schrenk.

Patrycja Schrenk, Geschäftsführerin der PSW GROUP

Newsletter Abonnieren

Abonnieren Sie jetzt IT-SICHERHEIT News und erhalten Sie alle 14 Tage aktuelle News, Fachbeiträge, exklusive Einladungen zu kostenlosen Webinaren und hilfreiche Downloads.