Auswahlprozess für ein Identity-Access-Management-System: IAM: Praxisnahe Vergleichsbetrachtung

Mit einer Identity-und-Access-Management-(IAM-)Standardsoftware verbessern Unternehmen die Verwaltung von Zugriffsrechten und die IT-Sicherheit. Außerdem unterstützt die Software dabei, die internen und externen Compliance-Anforderungen einzuhalten. Aufgrund der vielen Anbieter sollte die Softwareauswahl aber gut geplant werden. Wie so etwas praktisch aussehen könnte, haben ein Privatunternehmen und die FOM Hochschule für Oekonomie & Management in Stuttgart gemeinsam erarbeitet.

Ein IAM-System besteht aus den zentralen Komponenten Verzeichnisdienste, Benutzerverwaltung und Zugriffsverwaltung (siehe Bild 1). Die Verzeichnisdienste stellen die Informationsquellen der Identitäten bereit. Bei diesen Daten handelt es sich um Benutzer- und Ressourceninformationen, die mit einem IAM-System synchronisiert werden können. Damit die Synchronisation schnell und konsistent durchgeführt wird, kommen Zwischenspeicher und virtuelle Verzeichnisdienste zum Einsatz. Auf diese greifen Konnektoren oder Agenten mithilfe von Zeigern zu.

Bild 1: Aufbau des IAM-Systems (1)

Die Benutzerverwaltung besteht aus den Komponenten Provisionierung und Administrierung. Unter der Provisionierung versteht man die Vergabe und den Entzug von Rechten eines Kontos beziehungsweise einer Identität. Verlässt beispielsweise ein Mitarbeiter das Unternehmen, wird dessen Identität durch die Provisionierung sofort gesperrt oder gelöscht, je nachdem, wie der Unternehmensprozess definiert ist. Die Administrierung besteht aus der Delegierungsfunktion und der Self-Service-Komponente.

Mit der Delegierungsfunktion können Ressourcenverantwortliche in den Prozess involviert werden, um zu entscheiden, ob gewisse Berechtigungen erteilt werden dürfen oder nicht. Die Self-Service-Komponente ermöglicht es den Nutzern, ihre eigenen Personendaten zu verwalten sowie die gewünschten Berechtigungen auf Ressourcen selbstständig zu beantragen.

Die Zugriffsverwaltung ist die dritte Hauptkomponente eines IAM-Systems. Sie umfasst die Authentifizierung und Autorisierung von Identitäten. Diese dürfen nur dann auf die verbundenen Zielsysteme zugreifen, wenn die dafür notwendigen Rechte vorhanden sind. Wie es auch bei anderen Softwareprodukten üblich ist, werden IAM-Systeme sowohl als Cloud- als On-Premises-Modell angeboten.

Softwarelösungen im Bereich Identity Access Management

In einer aktuellen Gartner Studie zum IAM gehören die Softwarelösungen Sailpoint Identity, Omada Identity und One Identity Manager zu den am besten bewerteten Produkten in Europa. Diese drei IAM-Lösungen werden nachfolgend kurz vorgestellt.

Sailpoint Identity:

Sailpoint ist ein Softwarehersteller, der alles rund um die Verwaltung von Identitäten anbietet. Das Produkt Sailpoint Identity hat Funktionsbausteine für die Verwaltung von Identitäten sowie deren Zugriff auf die angebundenen Systeme. Hierbei werden nicht nur die lokalen Ressourcen geschützt, sondern auch Ressourcen auf extern gehosteten Cloud-Systemen. Zu den Cloud-Diensten gehören zum Beispiel Microsoft Azure, Amazon AWS und die Google Cloud. Sailpoint wirbt außerdem mit dem Einsatz künstlicher Intelligenz, um identitätsbezogene Entscheidungen und Aufgaben besser und schneller erledigen zu können.

Omada Identity:

Omada ist ein Anbieter von IT-Sicherheitslösungen im IAM-Bereich. Die Lösung von Omada wird On-Premises sowie als SaaS angeboten. Omada Identity basiert auf Microsoft-Technologien und bietet vorgefertigte Schnittstellen zu anderen On-Premises-Systemen und zu Cloud-Diensten. Es gibt auch Best-Practice-Prozesse, die aus der Zusammenarbeit mit Partnerunternehmen stammen.

One Identity Manager:

Der modular aufgebaute One Identity Manager wird nach eigenen Angaben derzeit weltweit von 7.500 Kunden genutzt. Das Produkt enthält Funktionen der Software ActiveEntry, die ehemals Teil des Produktportfolios von Völcker Informatik war. Völcker Informatik wurde von Quest Software akquiriert und ActiveEntry anschließend in One Identity Manager umfirmiert. Das IAM-System wird ebenfalls als SaaS und On-Premises angeboten. Darüber hinaus gibt es die Möglichkeit, die Vorteile aus externer Cloud und lokal gehosteten System zu kombinieren und das System in einer hybriden Umgebung zu nutzen.

Vorgehensweise bei der Auswahl einer geeigneten IAM-Software

Security-Experten identifizieren und Anforderungskatalog erstellen

Wenn es darum geht, sich für eine IAM-Lösung zu entscheiden, sollte immer ein unternehmensspezifischer Anforderungskatalog erstellt werden. Die Kriterien dieses Katalogs können dann verwendet werden, um mithilfe einer Nutzwertanalyse die zur Auswahl stehenden Produktalternativen zu vergleichen. Bild 2 zeigt, wie ein großer schwäbischer Entwickler und Hersteller von Komponenten aus technischer Keramik hierbei vorgegangen ist.

Bild 2: Schrittweise Vorgehensweise bei der Auswahl einer passenden IAM-Software

Im ersten Schritt wurden etwa zehn Security-Experten identifiziert, die bei der Softwareauswahl unterstützen können. Die ausgewählten Experten haben in Zusammenarbeit mit der FOM Hochschule für Oekonomie & Management einen Anforderungskatalog für die Bewertung von IAM-Standardsoftwarelösungen erstellt. Die Oberkategorien dieses Katalogs wurden aus den Software-Qualitätsmerkmalen nach ISO-25010 abgeleitet.

Unter diesen Kriterien sind relevante Eigenschaften und Funktionen, die eine IAM-Standardsoftware mitbringen sollte, zu finden. Außerdem sind Kriterien aufgeführt, die sich auf den IAM-Hersteller, beziehungsweise den Implementierungspartner und seinen Service beziehen. Die Qualitätsmerkmale wurden zusätzlich um Kostenaspekte ergänzt (siehe Bild 3).

Bild 3: Oberkategorien des Anforderungskatalogs

Mit Unterstützung der Security-Experten wurden die Oberkategorien auf ca. 100 unternehmenssindividuelle Detailanforderungen heruntergebrochen. Bild 4 zeigt einen exemplarischen Ausschnitt des Anforderungskatalogs auf Detailebene.

Bild 4: Anforderungen an eine IAM-Standardsoftware

Oberkategorien und Einzelkriterien gewichten

Danach hat jeder Security-Experte die Anforderungen auf der Ebene der Oberkategorien gewichtet. Diese Werte wurden zusammengefasst und je Oberkategorie wurde eine Durchschnittsgewichtung gebildet (Bild 5).

Nach der Gewichtung der Oberkategorien sollten die Experten auch noch die Einzelkriterien innerhalb einer Oberkategorie in Form eines Paarvergleichs priorisieren. Die Experteneinschätzungen auf Detailebene wurden ebenfalls konsolidiert.

Nutzwertberechnung durchführen

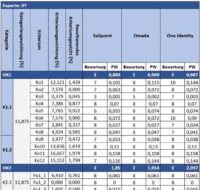

Zu guter Letzt wurden die Security-Experten gebeten, für die drei IAM-Produkte Sailpoint, Omada und One Identity eine Nutzwertanalyse durchzuführen. Bild 6 zeigt einen Ausschnitt aus der Bewertung eines Experten.

Bild 6: Ausschnitt aus der Nutzwertberechnung eines Experten

Wie in Bild 1 zu sehen, wurde der Anforderungskatalog mit den gewichteten Kategorien als Bewertungsraster für die Nutzwertanalyse verwendet. Die Nutzwerte aller Experten wurden konsolidiert, in einer Gesamtübersicht zusammengeführt und das IAM-Produkt mit dem höchsten Gesamtnutzen ermittelt. Das Ergebnis kann Bild 7 entnommen werden. Die Alternative One Identity bekam hierbei den höchsten Nutzwert, gefolgt von Omada und Sailpoint.

Abbildung 7: Ergebnis der Nutzwertanalyse

Schlussbetrachtung

In diesem Beitrag wurde gezeigt, wie ein Anforderungskatalog für eine Standardsoftware-Auswahl erstellt und wie der Katalog bei der Durchführung einer Nutzwertanalyse verwendet werden kann. CeramTec hat diese Vorgehensweise angewendet, um eine für die Bedürfnisse des Unternehmens passende IAM-Lösung zu finden.

Auch wenn die identifizierten Bewertungskriterien und deren Gewichtungen nicht unverändert auf andere Unternehmen oder Branchen übertragbar sind, lassen sie sich dennoch mit wenig Aufwand an unternehmensindividuelle Bedürfnisse anpassen. Die Endergebnisse können dementsprechend anders ausfallen.

Athanasios Kouimtzidis, Teamleiter im Bereich Client-Support bei der CeramTec GmbH

Prof. Dr. Peter Preuss lehrt Wirtschaftsinformatik an der FOM Hochschule für Oekonomie & Management in Stuttgart.

Newsletter Abonnieren

Abonnieren Sie jetzt IT-SICHERHEIT News und erhalten Sie alle 14 Tage aktuelle News, Fachbeiträge, exklusive Einladungen zu kostenlosen Webinaren und hilfreiche Downloads.