In zwölf Schritten zum ISMS

CISIS12 ist ein praktisches Modell zur Einführung eines Informationssicherheitsmanagementsystems (ISMS) in 12 einfachen Schritten, das speziell für kleine und mittelständische Unternehmen sowie öffentliche Einrichtungen (KMO) entwickelt wurde. Das Ziel von CISIS12 besteht darin, den Aufbau und die Etablierung eines ISMS mithilfe einer klaren Norm zu unterstützen, die alle wichtigen Rahmenbedingungen für die Informationssicherheit beleuchtet und die Grundlagen für das ISMS legt.

Die Anwendung von CISIS12 wird durch konkrete Maßnahmen und Handlungsempfehlungen entlang der 12 Schritte begleitet. Um die Qualität und Wirksamkeit des implementierten ISMS zu bestätigen, kann die Einführung von CISIS12 von unabhängigen Zertifizierungsgesellschaften überprüft und testiert werden. Die neue Version 1.1 von CISIS12 wurde im Juni 2023 veröffentlicht.

CICS steht für „Critical Information Infrastructure Cybersecurity“ – es geht also um die Stärkung der Cybersicherheit von kritischen Informationsinfrastrukturen. Unternehmen müssen dabei unterschiedliche Compliance-Anforderungen erfüllen. In erster Linie ist hier die DSGVO Art. 32, Abs. 1, lit d und die NIS-2-Richtlinie [1] (Network and Information Systems Directive 2) zu nennen. Bei NIS-2 handelt sich um eine europäische Richtlinie, die darauf abzielt, die Cybersicherheit in kritischen Infrastrukturen und digitalen Dienstleistungen zu verbessern. Sie erweitert die Vorgängerversion und damit den Anwendungsbereich und die Pflichten deutlich. Sie sieht verschiedene Maßnahmen vor, um das Ziel einer verbesserten Resilienz zu erreichen, darunter:

- Verpflichtende Sicherheitsanforderungen: Betreiber von kritischen Infrastrukturen und digitalen Diensten müssen angemessene Sicherheitsvorkehrungen implementieren, um Bedrohungen zu identifizieren und zu verhindern.

- Meldung von Sicherheitsvorfällen: Betreiber müssen Sicherheitsvorfälle an nationale Behörden melden und Informationen über diese Vorfälle teilen, um die Reaktionsfähigkeit zu verbessern.

- Einrichtung von CSIRTs: Nationale Behörden müssen Computer Security Incident Response Teams (CSIRTs) einrichten, um auf Sicherheitsvorfälle reagieren zu können.

- Regelmäßige Sicherheitsaudits: Betreiber müssen regelmäßig Sicherheitsaudits durchführen und ihre Sicherheitsmaßnahmen überprüfen, um sicherzustellen, dass sie angemessen sind und den aktuellen Bedrohungen entsprechen.

- Zusammenarbeit zwischen Mitgliedstaaten: Die Mitgliedstaaten müssen zusammenarbeiten und Informationen austauschen, um Bedrohungen gemeinsam zu bekämpfen und die Cybersicherheit in Europa zu verbessern.

Diese Maßnahmen sollen sicherstellen, dass Unternehmen und kritische Infrastrukturen in Europa und damit auch in Deutschland besser geschützt sind und dass sie in der Lage sind, auf Bedrohungen zu reagieren und Angriffe zu verhindern.[2] In der Praxis bilden der Aufbau und die nachhaltige Etablierung eines Informationssicherheitssystems (ISMS) ein wesentliches Fundament der Umsetzung der NIS-2-Richtlinie.

In Art. 21 der NIS-2-Richtlinie werden vierzehn Kern-Anforderungen formuliert, die von einem ISMS erfüllt werden müssen.[3] Hierzu gehören:

- Policies: Richtlinien für Risiken und Informationssicherheit

- Incident Management: Prävention, Detektion und Bewältigung von Cyber-Incidents

- Business Continuity: BCM mit Backup-Management, DR, Krisenmanagement

- Supply Chain Management: Sicherheit in der Lieferkette — bis zur sicheren Entwicklung bei Zulieferern

- Procurement: Sicherheit in der Beschaffung von IT und Netzwerk-Systemen

- Effektivität: Vorgaben zur Messung von Cyber-und Risikomaßnahmen

- Training: Pflege der Cyber-Security-Hygiene

- Kryptografie: Vorgaben für Kryptografie und wo möglich Verschlüsselung

- Personal: Human-Resources-Security

- Zugangskontrolle

- Asset Management (ISMS)

- Authentication: Einsatz von Multi-Faktor-Authentifizierung (MFA) und Single-Sign-on (SSO)

- Kommunikation: Einsatz sicherer Sprach-, Video- und Text-Kommunikation

- Notfall-Kommunikation: Einsatz gesicherter Notfall-Kommunikations-Systeme

Diese und weitere Anforderungen müssen von einem ISMS erfüllt werden. Hier fehlen in der Praxis oft passende Vorgehensmodelle, die kleinen und mittelgroßen Organisationen helfen, ein ISMS schnell und einfach aufzubauen und nachhaltig zu betreiben. CISIS12 bildet hier einen probaten Lösungsansatz insbesondere für KMO.

CISIS12 – ISMS in KMO aufbauen

Gerade im KMO-Bereich fehlen oft die notwendigen Ressourcen und Expertisen zum Aufbau eines ISMS, mit dem die in der NIS-2-Richtlinie formulierten Maßnahmen umgesetzt werden können. Hier bietet das Vorgehensmodell CISIS12 (Compliance und Informationssicherheit in 12 Schritten) einen einfachen und schnellen Einstieg in die Thematik ISMS.[4]

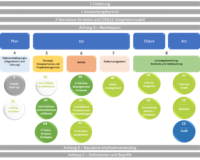

Die Umsetzung von CISIS12 wird durch eine inhärente Norm (Bild 1) festgeschrieben, die in erster Linie folgende Schwerpunkte fokussiert:

- Rahmenbedingungen, Organisation und Führung

- Personal, Dokumentation und Projektmanagement

- Betrieb

- Risikomanagement und

- Leitungsbewertung, Kontrolle und Verbesserung.

Das Besondere an CISIS12 ist seine Generizität, was bedeutet, dass es auf verschiedene Branchen angewendet werden kann. Damit ermöglicht es kleinen und mittelständischen Unternehmen einen einfachen Einstieg in die Thematik des ISMS und eine effektive Umsetzung der Sicherheitsmaßnahmen gemäß der NIS-2-Richtlinie.

Die fünf genannten Schwerpunkte werden in Bezug zum PDCA-Zyklus (Plan-Do-Check-Act, also Planen-Ausführen-Überprüfen-Handeln) gesetzt und die Umsetzung von CISIS12 durch den Durchlauf der 12 Schritte und die Handlungsempfehlungen des Baustein-Maßnahmenkatalogs, der für die im Zentrum stehenden fünf Schichten (Compliance bis Gebäude) passende Bausteine bereithält, flankiert (Bild 2). Gerade dieser Kreislauf vereinfacht die Einführung des ISMS und führt den Anwender Schritt für Schritt zum Erfolg. Das Vorgehensmodell fokussiert grundsätzlich die 12 Schritte, empfiehlt aber die Initialisierung des Projektes (Schritt 0) und das Audit (Schritt 13).

CISIS12-Schritte

Welches sind nun die zwölf Schritte, die das CISIS-Vorgehensmodell vorgibt?

Schritt 1: Leitlinie

Im Fokus des ersten Schrittes steht die Erstellung einer Leitlinie zur Informationssicherheit als eines der Referenzdokumente der CISIS12-Norm und wesentliches Element eines ISMS.[5]

Schritt 2: Sensibilisierung der Beschäftigten

In vielen Projekten steht die Berücksichtigung der Beschäftigten erst am Ende des Projektes [6]. Gerade das Thema Cybersicherheit trifft aber in aller erster Linie die Beschäftigten und auch Führungskräfte. Im Rahmen von Schritt 2 muss auf Basis eines entsprechenden Konzepts ein Prozess etabliert werden, der die Schulung, die Sensibilisierung und die Information der Beschäftigten sicherstellt. Wichtig ist jedoch, dass nach einer erstmaligen Sensibilisierung der Beschäftigten die Nachhaltigkeit durch das Schulungskonzept zielgruppenspezifisch sichergestellt wird.

Schritt 3: Informationssicherheitsteam

Die für den Aufbau des ISMS notwendigen Rollen werden hier schriftlich fixiert, Aufgaben, Rechte und Pflichten werden festgelegt und ein ISMS-Team wird formiert. Abhängig von der Organisationsgröße muss festgelegt werden, mit welchen Rollen das anstehende ISMS-Projekt durchgeführt werden soll und welche Beschäftigten Rollen im Kernteam und welche Beschäftigten Rollen im erweiterten Sicherheitsteam einnehmen. Ungeachtet dieser Aufbauorganisation muss in jedem Fall ein Mitglied der Organisationsleitung in das erweiterte Team integriert werden [7].

Schritt 4: IT-Dokumentationsstruktur

Der in einem Managementsystem immanente PDCA-Zyklus stellt das „P für Plan“ in den Vordergrund. Kein erfolgreiches Projekt ohne guten Plan. Vor diesem Hintergrund wird in Schritt 4 des CISIS12-Vorgehensmodells die Erstellung und Fortschreibung einer für das ISMS passende Dokumentationsstruktur fokussiert [8]. Dabei muss eine Dokumentation, die einerseits die Organisation bei dem Betrieb des ISMS unterstützen soll, aber auch andererseits als Nachweis für die Zertifizierung dient, die Anforderungen Strukturiertheit, Übersichtlichkeit, Vollständigkeit, Verständlichkeit, Korrektheit, Nachvollziehbarkeit, Objektivität, Integrität und Authentizität erfüllen. Die CISIS12-Norm nennt die 16 Pflichtdokumente (zum Beispiel Leitlinie, Schulungs- und Sensibilisierungskonzept über Betriebshandbuch und Netzplan bis hin zu einem Managementbericht inklusive Umsetzungs- und Risikobehandlungsplan und Notfallhandbuch). Neben diesen zertifizierungsrelevanten Referenzdokumenten entstehen beim Durchlaufen der 12 Schritte zwangsläufig weitere Dokumente, zum Beispiel Arbeitsanweisungen, Prozessbeschreibungen oder Konzepte. Nahezu alle Dokumentationen müssen den Beschäftigten bekanntgemacht werden.

Schritt 5: IT-Servicemanagement

Einer der wesentlichen Unterschiede zu anderen ISMS-Vorgehensmodellen ist die Implementierung des IT-Servicemanagements in das CISIS12-Vorgehensmodell. Gerade die Implementierung von klar definierten und beschriebenen IT-Servicemanagementprozessen [9] bildet einen wesentlichen Erfolgsfaktor für die Steigerung der Informationssicherheit beziehungsweise den Reifegrad des ISMS. In Schritt 5 sind somit die drei wesentlichen IT-Servicemanagementprozesse (Wartungs-, Störungs- und Änderungsprozesse) organisationsspezifisch aufzubauen, beziehungsweise die bereits in der Realität bestehenden Prozesse in das ISMS zu integrieren und fortzuentwickeln.

Schritt 6: Compliance, Prozesse und Anwendungen

CISIS12 hat die Anforderungen aus der Praxis aufgegriffen. Dazu zählen, die gesetzlichen Anforderungen und vertraglichen Verpflichtungen (Compliance) als auch die Prozesssicht in das Managementsystem zu integrieren. Dabei umfasst CISIS12 fünf Betrachtungsebenen, nämlich die Compliance- und Prozessschicht sowie die Anwendungs- und Infrastruktur- und Gebäudeebene. Damit bietet CISIS12 eine Sichtweise auf Leitungsebene: „Welche rechtlichen Anforderungen und Compliance-Anforderungen muss die Leitungsebene erfüllen und wie können diese in der Praxis umgesetzt werden (Corporate Governance)?“. Somit erleichtert das Vorgehensmodell CISIS12 der Leitungsebene das Handeln und die Delegation der notwendigen Aufgaben zum Aufbau und zur Etablierung eines ISMS bei gleichzeitiger Erfüllung der gesetzlichen Vorgaben und Minimierung der Haftungsrisiken der Leitungsebene.

Dies bedeutet, dass in Schritt 6 die für die Organisation wesentlichen Geschäftsprozesse identifiziert und hinsichtlich der Schutzbedarfe Vertraulichkeit, Integrität und Verfügbarkeit bewertet werden. Dies kann ebenso wie die Baustein- und Maßnahmenzuordnung toolgestützt erfolgen.

Schritt 7: IT-Infrastruktur

Die Erfassung der IT-Infrastrukturobjekte – auch Assets genannt (zum Beispiel Server, Clients, aktive Netzkomponenten etc.) leitet sich aus den in Schritt 6 identifizierten Geschäftsprozessen und den für diese Geschäftsprozesse notwendigen Anwendungen ab und bildet eine wichtige Säule des ISMS [10]. Somit findet auch hier eine Vereinfachung für den Anwender statt. Damit kann die Aufmerksamkeit auf die Umsetzung der Baustein- und Maßnahmenzuordnung gelenkt werden.

Schritt 8: Risikomanagement:

Als eine wesentliche Neuerung im CISIS12-Vorgehensmodell ist das Risikomanagement zu nennen [11]. Gerade die geopolitischen Ereignisse in den vergangenen Monaten haben gezeigt, dass der Aufbau eines Informationssicherheitsmanagements keinen Hygienefaktor mehr darstellt (Hygienefaktor = geht auch ohne aber etwas schlechter). Nein, ein ISMS ist heute ein „Must-have“ für alle Organisationen und ein darin etabliertes Risikomanagement ein wichtiges Instrument, um aus der Vergangenheit zu lernen und zukünftige Ereignisse besser einschätzen zu können. Ein wesentliches Ergebnis einer Risikobetrachtung ist der Risikobehandlungsplan.

Schritt 9: Soll-Ist-Vergleich

In Schritt 9 werden die in den Schritten 6 und 7 erfassten „Assets – Prozesse, Anwendungen, IT-Infrastrukturen und Gebäude“ modellierten Maßnahmen aus dem CISIS12-Bausteinkatalog hinsichtlich des Umsetzungsgrads bewertet. Dieser Bewertungsprozess läuft im Rahmen eines gruppendynamischen Prozesses ab und stellt eine Selbstbewertung dar. Er kann durch (externe) Dritte unterstützt werden.

Schritt 10: Umsetzung

Die in Schritt 9 ermittelten Umsetzungsgrade der einzelnen Maßnahmen können in Schritt 10 – gegebenenfalls toolgestützt – in einen Umsetzungsplan überführt werden. Hierbei können einzelne Maßnahmen priorisiert, deren finanzielle und personellen Aufwände erfasst und die Rollen des Initiators und des Umsetzers toolgestützt festgelegt werden.

Kein System ist perfekt. Das gilt auch für das mit CISIS12 aufgebaute ISMS. Der Reifegrad eines Managementsystems mit CISIS12 entwickelt sich erst mit mehreren Durchläufen. Beim Erstaudit wird somit von einem Systemaudit gesprochen, wobei bei der Zertifizierungsprüfung der Schwerpunkt auf die Dokumentation und die Umsetzung der Plandokumente (gelebter Sicherheitsprozess) gelegt wird. Im Überwachungsaudit wird dann geprüft, wie sich das ISMS weiterentwickelt hat und wie sich diese Weiterentwicklung auf den Reifegrad auswirkt.

Schritt 11: Internes Audit

In Schritt 11 fordert CISIS12, dass die Organisation ein entsprechendes Auditprogramm erstellt. In diesem Auditprogramm sollen dann die jeweiligen Zertifizierungs- als auch internen Audits enthalten sein. Mithilfe der internen Audits soll die Organisation selbst in die Lage versetzt werden, ihr eigenes ISMS auf Schwachstellen zu untersuchen und entsprechend zu verbessern [12].

Schritt 12: Revision

Die CISIS12-Schritte 1 bis 11 sind regelmäßig (zum Beispiel jährlich) zu durchlaufen. Veränderungen und Ergänzungen können aber auch jederzeit in das Managementsystem eingebracht werden. Schritt 12 fasst die Ergebnisse der letzten PDCA-Phase zusammen und endet mit der Erstellung eines Managementberichts. Dieser Managementbericht wird um Dokumente wie Umsetzungsplan und Risikobehandlungsplan ergänzt und sollte von der Leitungsebene im Rahmen einer Managementbewertung entsprechend gewürdigt werden. Gleichzeitig stellt der Managementbericht eines der zertifizierungsrelevanten Referenzdokumente dar. Sobald die Leitungsebene den Managementbericht inklusive seiner Anlagen freigegeben hat, kann die nächste PDCA-Phase beginnen und der kontinuierliche Verbesserungsprozess eingeleitet werden [13].

CISIS12 bietet als offenes Vorgehensmodell die Chance, mit einer strukturierten und übergreifenden Architektur ein konformes, überprüfbares und nachhaltiges ISMS aufzubauen. Der gesamte Prozess der Einführung des ISMS wird durch den CISIS12-Kreislauf und spezielle Tools unterstützt. Dies erleichtert und optimiert den Implementierungsprozess und ermöglicht es Unternehmen, ihr ISMS effektiv zu verwalten und kontinuierlich zu verbessern.

Unternehmen oder Organisationen, die CISIS12 umsetzen wollen, können auf verschiedene Softwaretools zurückgreifen. Alle Tool-Hersteller erhalten immer automatisch die neueste CISIS-Version. Allerdings hat sich nur der Hersteller der Software M24S dazu verpflichtet, immer die aktuelle Version auch umzusetzen. Das Tool bietet die Möglichkeit, ein Informationssicherheitsmanagementsystem (ISMS) gemäß verschiedenen Standards aufzubauen. Dabei kann man CISIS12, BSI, BSI-Kommunalprofil und ISO 27001 entweder einzeln oder in Kombination nutzen.

M24S ermöglicht den einfachen Einstieg in das Thema ISMS, insbesondere mit CISIS12, indem es verschiedene Best-Practice-Kataloge bereitstellt. Nach einer erfolgreichen CISIS12-Zertifizierung kann das ISMS problemlos in Richtung BSI oder BSI-Kommunalprofil erweitert werden. Dies ermöglicht kleinen und mittelständischen Unternehmen (KMO) einen einfachen Start in das ISMS und die Möglichkeit, es später gemäß ISO 27001 weiterzuentwickeln.

Dabei gewährleistet M24S, dass bereits umgesetzte Maßnahmen aus einem Standard auch bei der Erweiterung in einen anderen Standard genutzt werden können. Die Software verbindet zudem die Themen Informationssicherheit und

Datenschutz, um eine umfassende Sicherheitslösung zu bieten. Dadurch wird der Aufbau eines wirksamen und flexiblen ISMS für Unternehmen erleichtert.

Das Management von Informationssicherheit ist eine wichtige Führungsaufgabe. Die Auswahl eines bestimmten Standards hängt von verschiedenen Faktoren ab, wie Skalierbarkeit und verfügbare Ressourcen im Unternehmen. Die Größe allein ist nicht entscheidend, sondern vielmehr, wie viele Ressourcen für die Implementierung und Aufrechterhaltung des Informationssicherheitssystems benötigt werden, die Berücksichtigung relevanter Lieferanten in der IT-Leistungserbringungskette und die Risiken des Betriebs eigener oder fremder Infrastrukturen.

ISMS-Normen haben ähnliche Ziele, aber CISIS12 geht einen anderen Weg. Durch seine offene Architektur können verschiedene interne und externe Interessen erfüllt werden. Das Vorgehensmodell von CISIS12 ermöglicht die Umsetzung der CISIS12-Anforderungen sowie anderer Normen, entweder separat oder in Kombination. Es kann auch inhaltlich verwandte Anforderungen oder Standards wie Datenschutz in den Prozess einbeziehen, unterstützt durch das empfohlene Tool M24S.

CISIS12 ist darauf ausgerichtet, Organisationen anzusprechen, für die BSI oder ISO 27001 zu umfassend, zu aufwendig oder zu abstrakt sind, oder deren Einstiegshürde zu hoch ist. Darüber hinaus kann CISIS12 für Organisationen nützlich sein, die branchenspezifische Sicherheitsstandards wie den B3S Krankenhaus, den Kommunalkatalog des BSI oder den I-KFZ-Katalog des KBA einsetzen müssen. Es bietet auch die Möglichkeit einer kontinuierlichen Weiterentwicklung des ISMS in erweiterten Ausrichtungen.

Fazit, Empfehlung und Ausblick

CISIS12 hebt sich von anderen Standards ab, da es nicht nur einen festen Katalog an Maßnahmen bietet, sondern den Anwendern ermöglicht, professionell und schrittweise ein ISMS einzuführen, auch ohne spezielles Projektmanagement-Know-how oder externe Beratung. Die schrittweise Umsetzung erleichtert die Erstellung von Konzepten und die Umsetzung von technischen und organisatorischen Maßnahmen.

CISIS12 erfüllt als eigenständiger Standard die Anforderungen für die ISMS-Einführung, aber es kann auch mit anderen relevanten Standards wie ISO, Grundschutz, Automotive, kritische Infrastrukturen und Datenschutz kombiniert werden. Es wurde speziell für die Anforderungen der Wirtschaft und des öffentlichen Dienstes entwickelt und kann in Richtung BSI-Kommunalprofil erweitert werden.

Das Tool M24S bietet ein leistungsfähiges und hochverfügbares System in einem deutschen Rechenzentrum als Clouddienstleistung. Es wächst mit dem ISMS mit und unterstützt unterschiedliche Branchen mit verschiedenen Managementsystemen, wie CISIS12 und BSI-Kommunalprofil.

Dabei bleibt die Datensouveränität bei der Organisation, da sensible Daten nicht zwingend in der Cloud gespeichert werden.

CISIS12 verzeichnet ein starkes Wachstum und eine hohe Nachfrage mit über 300 ausgegebenen Zertifikaten. Es wird von Industrie- und Beratungsunternehmen sowie dem öffentlichen Sektor genutzt und hat auch Interesse von weiteren Zertifizierungsgesellschaften geweckt.

Die Verbreitung erstreckt sich von Nord nach Süd und West nach Ost in Deutschland und den benachbarten DACH-Regionen. Die strukturierte Herangehensweise von CISIS12 hat sich als erfolgreich und nachhaltig erwiesen.

Literatur

[1] P. Weissmann, ‘Die neue EU NIS 2 Direktive für Cyber Security in KRITIS’, 2023. https://www.openkritis.de/it-sicherheitsgesetz/eu-nis-2-direktive-kritis.html (accessed May 09, 2023).

[2] P. Eckhardt and A. Kotovskaia, ‘The EU’s cybersecurity framework: the interplay between the Cyber Resilience Act and

the NIS 2 Directive’, Int. Cybersecurity Law Rev., vol. 4, no. 2, pp. 147–164, Jun. 2023, doi: 10.1365/s43439-023-00084-z.

[3] F. Moses, K. Sandkuhl, and T. Kemmerich, ‘Empirical Study on the State of Practice of Information Security Management

in Local Government’, in Human Centred Intelligent Systems, A. Zimmermann, R. J. Howlett, and L. C. Jain, Eds., in Smart

Innovation, Systems and Technologies. Singapore: Springer Nature, 2022, pp. 13–25. doi: 10.1007/978-981-19-3455-1_2.

[4] F. Moses, K. Sandkuhl, and T. Kemmerich, ‘Empirical Study on the State of Practice of Information Securty Maturity Management in Local Government.’, in Human Centred Intelligent Systems 2022 – Proceeding of the 15th International Conference on Human Centred Intelligent Systems (KES-HCIS-22). Smart Innovation, Systems and Technologies., A. Zimmermann, Ed., Springer. Accepted for publication. To appear June 2022., 2022.

[5] R. Tatiara, A. N. Fajar, B. Siregar, and W. Gunawan, ‘Analysis of factors that inhibiting implementation of Information Security Management System (ISMS) based on ISO 27001’, J. Phys. Conf. Ser., vol. 978, no. 1, p. 012039, Mar. 2018, doi: 10.1088/1742-6596/978/1/012039.

[6] P. Choejey, D. Murray, and C. Che Fung, ‘Exploring Critical Success Factors for Cybersecurity in Bhutan’s Government

Organizations’, in Computer Science & Information Technology ( CS & IT ), Academy & Industry Research Collaboration Center (AIRCC), Dec. 2016, pp. 49–61. doi: 10.5121/csit.2016.61505.

[7] V. Susukailo, I. Opirsky, and O. Yaremko, ‘Methodology of ISMS Establishment Against Modern Cybersecurity Threats’, in

Future Intent-Based Networking, M. Klymash, M. Beshley, and A. Luntovskyy, Eds., in Lecture Notes in Electrical Engineering. Cham: Springer International Publishing, 2022, pp. 257–271. doi: 10.1007/978-3-030-92435-5_15.

[8] J. H. Awan, ‘Security strategies to overcome cyber measures, factors and berriers’, Eng. Sci. Technol. Int. Res. J., vol. Vol.1, No. 1, Apr. 2017.

[9] A. CHODAKOWSKA, S. KAŃDUŁA, and J. PRZYBYLSKA,‘Cybersecurity in the Local Government Sector in Poland: More

Work Needs to be Done’, Lex Localis – J. Local Self-Gov., vol. Vol. 20, No. 1, Jan. 2022.

[10] F. Kitsios, E. Chatzidimitriou, and M. Kamariotou, ‘Developing a Risk Analysis Strategy Framework for Impact Assessment in Information Security Management Systems: A Case Study in IT Consulting Industry’, Sustainability, vol. 14, no. 3, Art. no. 3, Jan. 2022, doi: 10.3390/su14031269.

[11] N. Pohlmann, ‘Ohne IT-Sicherheit gelingt keine nachhaltige Digitalisierung’, in Digitalisierung im Spannungsfeld von Politik, Wirtschaft, Wissenschaft und Recht, C. Bär, T. Grädler, and R. Mayr, Eds., Berlin: Springer Gabler, 2018.

[12] N. Pohlmann, K. M. Caramancion, I. Tatar, Y. Li, M. Barati, and T. Merz, ‘The Organizational Cybersecurity Success Factors: An Exhaustive Literature Review’, in Advances in Security, Networks, and Internet of Things, K. Daimi, H. R. Arabnia, L. Deligiannidis, M.-S. Hwang, and F. G. Tinetti, Eds., in Transactions on Computational Science and Computational Intelligence. Cham: Springer International Publishing, 2021, pp. 377–395. doi: 10.1007/978-3-030-71017-0_27.

[13] B. Preis and L. Susskind, ‘Municipal Cybersecurity: More Work Needs to be Done’, Urban Aff. Rev., vol. 58, no. 2, pp. 614–629, Mar. 2022, doi: 10.1177/1078087420973760.

Frank Moses ist Forscher am Lehrstuhl für

Wirtschaftsinformatik von Prof. Dr. Kurt Sandkuhl an der Universität Rostock. Er hält neben seinem

Diplom als Informatiker noch einen universitären Abschluss in Wirtschaftswissenschaften.

Thomas Rehbohm, Dipl.-Ing. (FH), ist Forscher am Lehrstuhl für Wirtschaftsinformatik von Prof. Dr. Kurt Sandkuhl an der Universität Rostock. Er ist ausgebildeter Kommunikationselektroniker und

studierte anschließend Elektrotechnik mit der Fachrichtung Informationstechnik an der Hochschule Bremen.

Newsletter Abonnieren

Abonnieren Sie jetzt IT-SICHERHEIT News und erhalten Sie alle 14 Tage aktuelle News, Fachbeiträge, exklusive Einladungen zu kostenlosen Webinaren und hilfreiche Downloads.