Lektionen von Qilin:: Was die gefährlichste Ransomware der Gegenwart lehrt

Qilin gehört zu den wirkungsvollsten Ransomware-Operationen weltweit. Die Schadsoftware kombiniert technologische Raffinesse mit einem professionellen Erpressungsmodell – und trifft Unternehmen und Institutionen mit voller Wucht. Was macht Qilin so gefährlich? Und wie sollten Sicherheitsverantwortliche darauf reagieren?

Qilin ist keine gewöhnliche Schadsoftware. Seit ihrer Umbenennung aus dem ursprünglichen Namen „Agent“ hat sich die Ransomware in Windeseile zu einer der effektivsten Erpressungsplattformen der Gegenwart entwickelt. Der Name ist Programm: Qilin – ein Fabelwesen der chinesischen Mythologie – steht für Macht, Reichtum und Wirkung. Eine passende Metapher für eine Ransomware, die längst globale Dimensionen erreicht hat.

Spätestens seit Ende 2023 zielt Qilin verstärkt auf VMware-ESXi-Systeme, ergänzt um Funktionen wie browserbasierte Credential-Stealer und verbesserte Umgehungsmechanismen für Sicherheitslösungen. Lösegeldzahlungen in Höhe von über 50 Millionen US-Dollar im Jahr 2024 sprechen eine klare Sprache.

Doppelte Erpressung, technisches Arsenal

Qilin folgt einem ausgeklügelten Zwei-Stufen-Modell: Zuerst werden Dateien verschlüsselt und Backup-Ziele gelöscht, anschließend droht die Veröffentlichung exfiltrierter Daten auf einer eigenen Leak-Seite im Darknet. Der technische Unterbau basiert inzwischen vollständig auf Rust – ein klares Zeichen für die Modernisierung des Codes.

Die Angriffe sind dabei hochgradig standardisiert. Über das eigene Partnerprogramm – ein Ransomware-as-a-Service-Modell – erhalten Affiliates Zugang zu Toolsets, Support und einer Infrastruktur, die von Zahlungsportalen bis hin zu Zielanalyseplattformen reicht.

Herkunft und kriminelle Netzwerke

Qilin stammt ursprünglich aus einem Projekt mit dem Codenamen „BianLian“ und wurde nachweislich von Gruppen mit Verbindungen zu staatlich gestützten Akteuren genutzt. Open-Source-Analysen zeigen, dass auch bekannte Gruppen wie Scattered Spider oder nordkoreanische Netzwerke das Toolkit adaptierten.

Der Code ist so programmiert, dass er Systeme in Staaten der Gemeinschaft Unabhängiger Staaten nicht angreift – ein typisches Merkmal russischsprachiger Cybercrime-Gruppen. In einschlägigen Foren im russischsprachigen Darknet wird die Malware aktiv beworben und vermarktet.

Gezielte Strategie statt wahlloser Streuung

Qilin ist kein Zufallsprodukt, sondern Ergebnis gezielter Marktlogik. Die Angriffe konzentrieren sich auf Branchen mit hoher Zahlungsbereitschaft: Industrie, Recht und Finanzwesen. Ergänzt werden diese durch gezielte Attacken auf Gesundheitsdienste, öffentliche Verwaltung und kritische Infrastruktur.

Eine eigens betriebene Kalkulationsplattform erlaubt es Angreifern, die mögliche Zahlungsfähigkeit eines Unternehmens vorab einzuschätzen. Die Wahl der Opfer erfolgt datenbasiert – oft gestützt durch öffentlich zugängliche Finanzinformationen und IT-Strukturdaten.

Schadensbilanz mit System

Laut FBI verursachte Ransomware im Jahr 2024 offiziell mehr als 91 Millionen US-Dollar Schaden – Tendenz steigend. Qilin wird mit über 1700 Vorfällen weltweit in Verbindung gebracht, vor allem in Nord- und Südamerika. Einzelne Vorfälle führten zu Schäden in Höhe von bis zu 40 Millionen US-Dollar. Der Großteil dieser Angriffe richtete sich gegen Gesundheitsdienstleister und öffentliche Einrichtungen – Sektoren mit hoher Angriffsfläche und dringendem Wiederherstellungsbedarf.

Was Unternehmen jetzt tun müssen

Qilin ist kein isolierter Ausreißer, sondern ein Symbol für den Strukturwandel im Ransomware-Geschäft. Der Erfolg basiert nicht nur auf Technik, sondern auch auf Organisation, Psychologie und Ökonomie. Sicherheitsstrategien müssen das berücksichtigen. Reine Abwehrmaßnahmen auf Endpoint-Ebene reichen nicht mehr aus. Gefordert sind:

- Frühzeitige Erkennung durch Threat Intelligence und Netzwerkmonitoring

- Backups, die offline, abgesondert vom Produktionsnetz gespeichert sind

- Regelmäßige Tests zur Wiederherstellungsfähigkeit

- Klare Prozesse für Incident Response, inklusive Kommunikationsstrategien

- Schulungen für alle Mitarbeiter zu Erkennung und Reaktion auf Phishing- und Erpressungsversuche

Qilin ist nicht nur eine technisch fortgeschrittene Schadsoftware – sie ist Ausdruck einer neuen Generation von digitaler Erpressung, die professionell betrieben, global vernetzt und wirtschaftlich optimiert ist. Für Unternehmen heißt das: Prävention muss nicht nur technischer, sondern strategischer Natur sein.

Technische Analysen und Details gibt es hier.

Ken Dunham, Director Cyber Threat bei Qualys

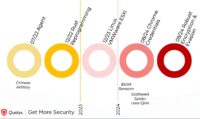

Qilin-Timeline mit wichtigen Entwicklungen von 2022 bis 2024

Newsletter Abonnieren

Abonnieren Sie jetzt IT-SICHERHEIT News und erhalten Sie alle 14 Tage aktuelle News, Fachbeiträge, exklusive Einladungen zu kostenlosen Webinaren und hilfreiche Downloads.